ZOOMEYE – Encuentre servidores abiertos, webcams, vulnerabilidades en sitios para adultos.

Nuevas funciones aparecen en Internet a cada momento. Hoy en día se pueden ver nuevos sitios web, nuevas características para mejorar la experiencia de usuario de la búsqueda en Internet, etc. Hay muchos motores de búsqueda, como Google – que se usa comúnmente para buscar cualquier consulta en Internet –, o Shodan – que se usa para ver cámaras web abiertas, bases de datos, dispositivos IoT abiertos y muchos otros dispositivos que están conectados a través de Internet.

Para buscar cualquier dispositivo abierto, puede que haya oído hablar de Shodan. Bueno, eso no es suficiente. Una investigación sobre hacking éticodel Instituto Internacional de Seguridad Cibernética informa sobre otro motor de búsqueda como Shodan.

Zoomeye

Zoomeye es el otro motor de búsqueda que se utiliza principalmente para ver los dispositivos abiertos que son vulnerables y más utilizados por los pentesters para probar o explotar las vulnerabilidades en Internet. Zoomeye permite al usuario encontrar dispositivos de red conectados específicos. Zoomeye es un motor de búsqueda basado en lenguaje chino. Zoomeye usa xmap y wmap para buscar los dispositivos de red que están conectados a través de Internet. Estos dos motores se utilizan en la detección 24/7. Zoomeye funciona igual que cualquier otro motor de búsqueda, solo tiene que buscar la consulta en Internet.

Ahora le mostraremos cómo se puede usar Zoomeye para buscar cualquier consulta en Internet.

Crear una cuenta

- Vaya a https://www.zoomeye.org/

- Para utilizar el motor de búsqueda, debe tener una cuenta en Telnet404: https://sso.telnet404.com/accounts/register/

- Después de registrarse en la cuenta anterior, inicie sesión en: https://sso.telnet404.com/cas/login/?next=/

Ahora vuelva a zoomeye.org y comience a buscar los componentes de la red o cualquier cosa que desee buscar.

Usar consultas predeterminadas

- Después de abrir zoomeye.org, haga clic en la pestaña de temas donde puede ver algunos de los dispositivos de red abierta más comunes. La información de estos dispositivos se puede utilizar en otras actividades de hacking

- La página web anterior abre los dispositivos de red que están haciendo ping continuamente por Zoomeye

Obtener información básica del objetivo

- Obtención de información básica del objetivo, que luego se puede utilizar para explotar el objetivo fácilmente. Zoomeye ofrece muchas características como elegir el país, etc.

- Seleccionar los puertos deseados y los servicios que se pueden utilizar en otras actividades de hacking

- Zoomeye ofrece algunos dorks propios que se pueden utilizar para buscar resultados utilizando Zoomeye

- Zoomeye ofrece algunas de las diferentes características de shodan.io. Aquí podemos seleccionar los países en los que desea realizar la investigación

- Zoomeye do ofrece ofertas donde puede seleccionar el año, los países, los servidores de aplicaciones web y muchas otras características

Diversión con Zoomeye

- Escriba hackthissite.org para ver qué muestra Zoomeye como se muestra a continuación. Este es el sitio más popular usado para probar vulnerabilidades

- Escriba site:hackthissite.org en el cuadro de búsqueda Zoomeye

- Después de buscar en la consulta anterior hackthissite.org, Zoomeye ha mostrado un resultado que muestra la capacidad del motor de búsqueda de Zoomeye

- Haga clic en el primer resultado de búsqueda y se abrirá una nueva página que muestra los detalles completos del sitio web de destino

- En la captura de pantalla anterior, Zoomeye ha mostrado los detalles completos de hackthissite.org. Los puertos abiertos y la otra dirección IP que se utilizan principalmente para fines de prueba

- Los enlaces provistos marcados en un cuadrado negro muestran las vulnerabilidades enumeradas

- Las anteriores son las vulnerabilidades que se pueden utilizar en otras actividades de hacking

Encontrar webcams

- Escriba webcams o puede escribir cualquier consulta como /cgi-bin/guestimage.html (Para obtener más información, consulte la sección Shodan). Zoomeye muestra la lista de webcams abiertas como se muestra a continuación:

- Haga clic en la IP que se muestra:

- La IP anterior en la captura de pantalla se puede usar para abrir la cámara web usando los puertos listados

- Ahora abriremos la IP con puerto

- La captura de pantalla anterior es de la cámara web en vivo. La IP abierta anterior de la cámara web se puede utilizar en otras actividades de hacking

- Ahora abriendo la otra webcam con diferentes puertos

Tratar con una webcam diferente

- La captura de pantalla anterior se puede utilizar en la fase inicial de recopilación de información, ya que muestra puertos abiertos

- La captura de pantalla anterior muestra una cámara web abierta que se puede usar para hackear cámaras web y tomar el control

Encontrar la ubicación actual de una embarcación

Los botes/embarcaciones usan VSAT (terminal de muy pequeña apertura) que usa satélites para comunicarse con el mundo exterior. VSAT utiliza IPv4 para la comunicación. Como usted sabe de Zoomeye, que hace ping a todas las direcciones IP en Internet. Así que en esta lista de Zoomeye la IP asociada con el sistema VSAT en el barco

- Escriba VSAT en el motor de búsqueda Zoomeye como se muestra a continuación

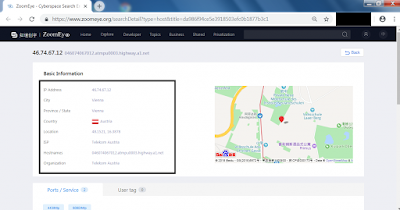

- Haga clic en los enlaces de la lista donde puede encontrar la ubicación exacta de los barcos

- Haga clic en el enlace como se muestra arriba

- Como se muestra arriba, podemos usar la longitud y latitud enumeradas anteriormente y buscarlas en el motor de búsqueda de Google

- Escriba 24.8056, -65.3417 en el motor de búsqueda de Google para buscar la ubicación exacta del barco

Lo que se enumera a continuación es solo con fines educativos para informar el funcionamiento de Zoomeye.

Encuentre vulnerabilidades en sitios porno

- Algunos sitios web que proporcionan contenido para adultos también pueden usarse en actividades de hacking. Los datos de estos sitios web pueden utilizarse para propagar virus a través de Internet

- Escriba porn en la consulta para comprobar las vulnerabilidades de los sitios web

- Haga clic en el enlace de arriba para abrir la dirección IP seleccionada

- La captura de pantalla anterior es de Zoomeye mostrando los puertos abiertos y las direcciones IP y los encabezados HTTP del sitio web

- Ahora abra los enlaces marcados en negro que muestran el número de vulnerabilidades que pueden ser utilizadas para otras actividades de hacking

- Las vulnerabilidades enumeradas anteriormente se pueden utilizar en el sitio web

Meterpreter

- Escriba meterpreter en el cuadro de búsqueda para buscar las shell de meterpreter en ejecución

- Lo anterior es la lista de meterpreter que se pueden usar para buscar información sobre ellos

- Aquí hemos utilizado el meterpreter anterior para verificar si está funcionando

- Para verificar el indicador de comando abrir meterpreter en Windows y escriba telnet 207.180.246.43 1214 y presione enter

- En la captura de pantalla anterior, se imprimirá un código meterpreter en la ventana del símbolo del sistema. El código se puede combinar con el código en https://github.com/waynearmorize/drivesploit/blob/master/data/meterpreter/meterpreter.php. Como se puede ver, Zoomeye muestra el meterpreter en ejecución

Encontrar equipos de control industrial

- Hay muchos dispositivos de sistema de control industrial, pero Simatic S7-300 es el dispositivo más común que se encuentra abierto en Internet

- Simatic S7-300 es el dispositivo más utilizado para expandir un espacio de instalación en un sistema. Funciona como controlador central en líneas de producción. Funcionan como unidades centrales de procesamiento en un sistema

- Es por eso que muchos motores de búsqueda como Zoomeye o Shodan ping en estos dispositivos

- Para buscar cualquier dispositivo ICS teclee 102:simatic s7. Aquí 102 es el número de puerto. o puede escribir simatic s7-300 para ver todos los dispositivos

- Después de buscar con la consulta anterior, Zoomeye muestra los dispositivos de control industrial

- Lo anterior es el dispositivo ICS que muestra que el puerto abierto se puede usar en la fase inicial de recopilación de información

Fuente: https://noticiasseguridad.com/